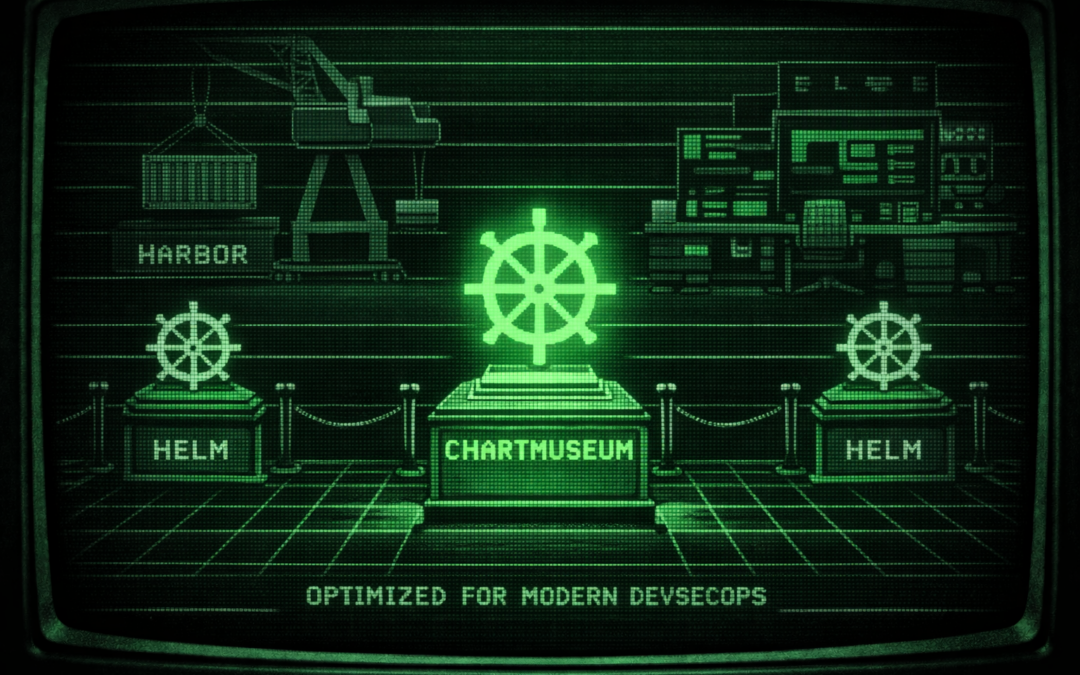

Hébergement Helm Charts : Harbor, ArgoCD ou ChartMuseum pour votre Lab ?

Helm Charts : Pourquoi j'ai choisi ChartMuseum pour mon Lab local

Par Nicolas DELAHAYE | v.1974 | Architecte SolutionSTRATÉGIE: Simplicité vs Robustesse de production

1. Le dilemme de l'architecte

Je construis actuellement un environnement de développement pour une solution déployée sur Kubernetes. Pour l'infra, j'utilise Helm Charts (simple, efficace, facile à injecter via Ansible ou Terraform). Mon problème ? Je voulais un dépôt de Charts qui ne soit pas juste un dossier local (trop éloigné de la prod), mais sans pour autant lancer une "Death Star" comme ArgoCD ou Harbor sur mon MacBook. Je veux déclencher la mise à jour seulement quand mon Chart est "OK", et non à chaque micro-modification locale.2. Analyse des forces en présence

| Option | Avantages | Inconvénients |

|---|---|---|

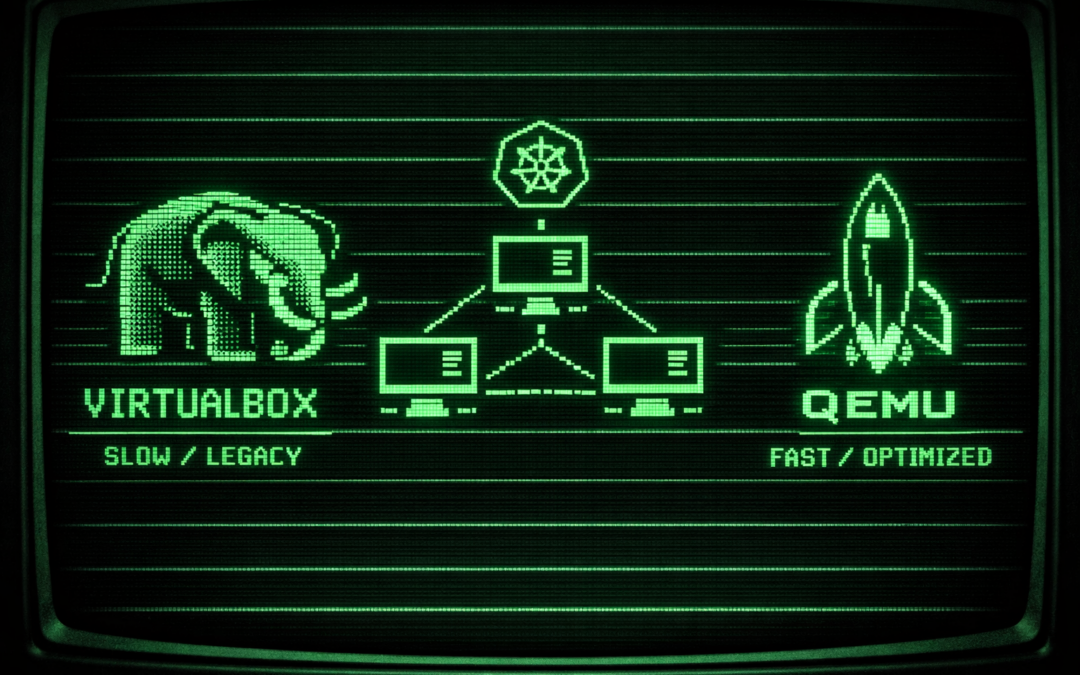

| Harbor | Ultra complet, sécu (Trivy), signatures. | Très lourd à déployer en local. |

| ArgoCD | Le roi du GitOps en production. | Surdimensionné pour un simple test de Chart. |

| Web Serveur | Simplicité absolue (Nginx/Apache). | Pas d'API, pas de gestion de versions. |

| ChartMuseum | Léger, API de dépôt, stockage cloud. | Moins de fonctions de sécurité avancées. |

3. Le choix du "Juste Milieu" : ChartMuseum

J'ai choisi ChartMuseum car c'est un projet officiel de l'univers Kubernetes (CNCF). C'est écrit en Go, c'est ultra-léger et cela fournit exactement ce dont j'ai besoin : un vrai dépôt de Helm Charts accessible via une API. Cela me permet de tester le cycle de vie réel de mes déploiements sans l'overhead d'un registre d'artefacts d'entreprise.4. Tuto Rapide : Exploiter ChartMuseum

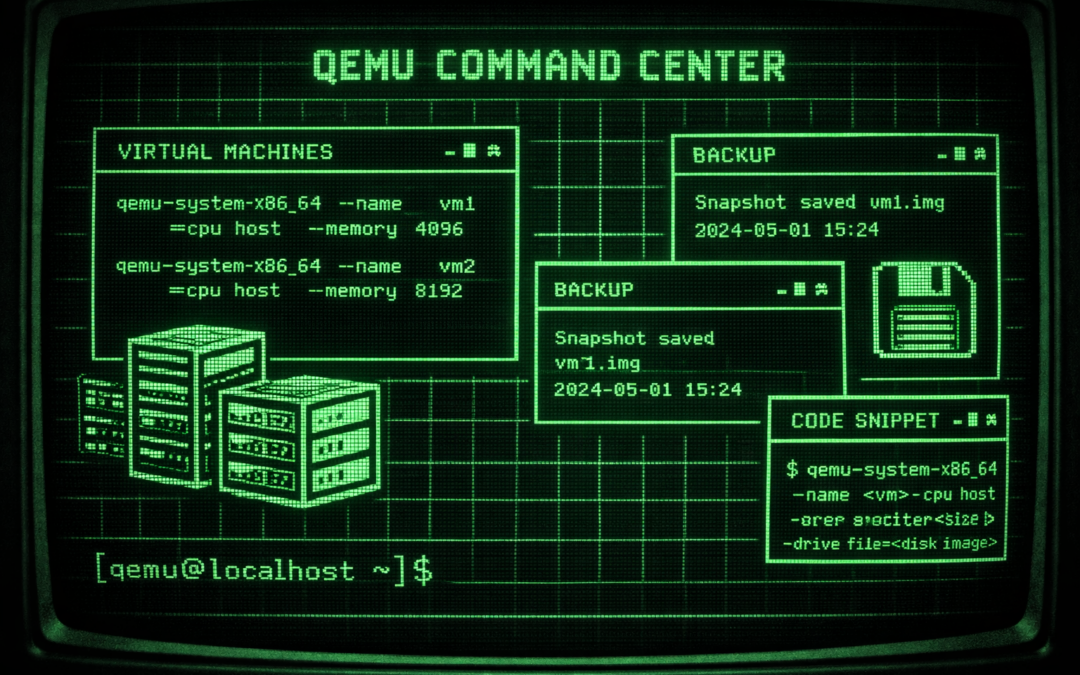

Une fois votre instance lancée (via Docker ou en binaire), voici le workflow minimaliste : Étape 1 : Packager votre Chart

$ helm package ./mon-beau-chart

// Cela génère un fichier .tgz prêt pour le dépôt.

Étape 2 : Envoyer au Chartmuseum

$ curl --data-binary "@mon-beau-chart-0.1.0.tgz" http://localhost:8080/api/charts

Étape 3 : Déployer votre chart

$ helm install mon-beau-chart chartmuseum/mon-beau-chart